在数字化浪潮席卷全球的今天,网络安全已成为国家、企业和个人不可忽视的生存防线。实战对抗,作为检验网络安全防御能力的“试金石”,正日益凸显其重要性。而对于承担防御核心任务的网络与信息安全软件开发而言,实战对抗不仅是一场技术较量,更是一次深刻的理念重塑与能力进化。

一、 实战对抗:从“纸上谈兵”到“真枪实弹”的范式转变

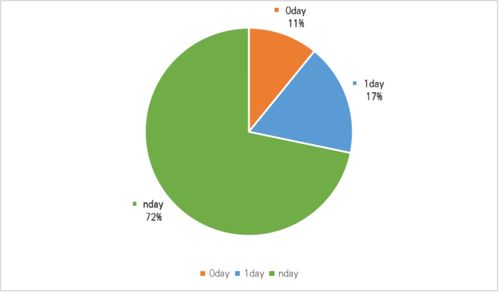

传统的安全防护往往基于静态的威胁模型和已知的攻击特征,侧重于边界防御和漏洞修补。高级持续性威胁(APT)、勒索软件即服务(RaaS)等新型攻击手段层出不穷,攻击链条复杂隐蔽,单纯依赖被动防御已力不从心。实战对抗演练,如红蓝对抗、漏洞众测、攻防竞赛等,将防御体系置于动态、对抗性的真实环境中进行检验。

对安全软件开发而言,这意味着开发理念必须从“功能实现”转向“对抗生存”。软件不再仅仅是执行预设安全策略的工具,而需要具备在未知威胁、资源被侵占、甚至部分功能失效等恶劣环境下的弹性、可观测性和自愈能力。开发过程需要深度融入威胁情报、攻击技战术(TTPs)分析,并模拟攻击者思维进行代码审计和架构设计。

二、 安全软件开发的实战化核心能力构建

基于实战对抗的观察,现代网络与信息安全软件需在以下几个方面着力强化:

- 深度可见性与关联分析:攻击往往始于一次成功的钓鱼邮件或一个未修补的漏洞。安全软件需要具备全网、全流量的深度可见性,不仅能记录日志,更能将端点行为、网络流量、用户操作、资产信息等多维数据进行实时关联分析,利用大数据和机器学习技术,从海量噪音中精准识别异常行为和潜在的攻击链,实现“看见”威胁。

- 主动防御与欺骗技术:被动拦截已不足以应对高端攻击。安全软件应集成主动防御能力,如微隔离、内存保护、运行时应用程序自保护(RASP)等,增加攻击难度。积极部署欺骗防御(如蜜罐、蜜网),通过布设虚假资产和诱饵,主动诱导、延迟攻击者,并在此过程中收集其攻击手法和意图,变被动为主动。

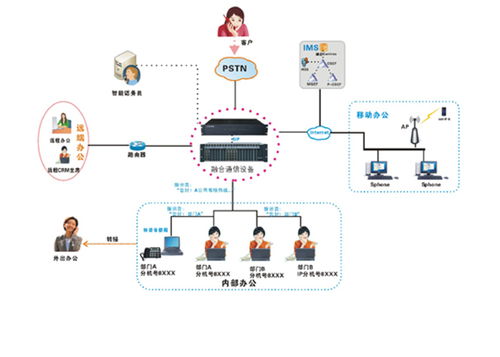

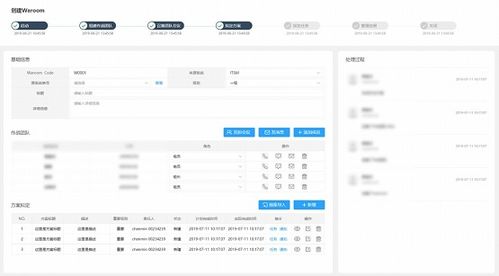

- 自动化响应与协同作战:安全事件响应(IR)的速度直接决定损失大小。安全软件需具备高度自动化的编排与响应能力(SOAR),能够将检测到的威胁事件与预定义的响应剧本联动,实现隔离失陷主机、阻断恶意IP、吊销证书等操作的秒级自动化执行。不同安全产品(如EDR、NDR、防火墙)之间需要打破数据孤岛,实现情报共享与指令协同,形成一体化防御体系。

- 开发安全运维一体化(DevSecOps):安全的根源在代码。实战对抗中暴露的许多漏洞源于开发阶段。必须将安全能力左移,融入从需求、设计、编码、测试到部署运维的完整软件生命周期。安全软件自身更应成为DevSecOps的典范,采用安全编码规范、进行严格的依赖组件管理、实施持续的安全测试和渗透测试,确保自身堡垒的坚固。

三、 挑战与思考:面向未来的安全软件开发之路

尽管实战对抗推动了安全软件的快速发展,但前路依然挑战重重:

- AI对抗的双刃剑:人工智能既赋能了高级威胁检测,也被攻击者用于生成更隐蔽的恶意代码、自动化漏洞挖掘和社工攻击。安全软件必须发展更智能的AI对抗能力。

- 云原生与供应链安全:云原生架构和微服务的普及,使得安全边界模糊,攻击面扩大。软件供应链攻击(如SolarWinds事件)成为致命威胁,要求安全软件必须具备对供应链的深度洞察和管控能力。

- 人才与成本的平衡:具备实战思维和攻防能力的顶尖安全人才稀缺。如何在保证软件高度智能化和自动化的控制开发和部署成本,使其能够普惠到不同规模的组织,是一个现实难题。

- 合规与实效的融合:满足等保、GDPR等合规要求是基础,但合规不等于安全。安全软件的设计应超越检查清单,以实效为导向,确保防御能力能真正经得起实战检验。

网络安全实战对抗如同一面镜子,清晰地映照出传统安全防护的短板与未来发展的方向。对于网络与信息安全软件开发而言,这意味着一次从内到外的全面升级:从理念上拥抱对抗性思维,从技术上追求智能化、自动化和协同化,从流程上贯彻安全左移与持续运营。唯有将“实战”二字深深镌刻在开发基因之中,才能锻造出在数字时代风暴中屹立不倒的安全盾牌,为千行百业的数字化转型保驾护航。